Актуально / Безопасность

Чем болеют компьютеры

Как спастись от электронной пандемии и не стать жертвой киберпреступников

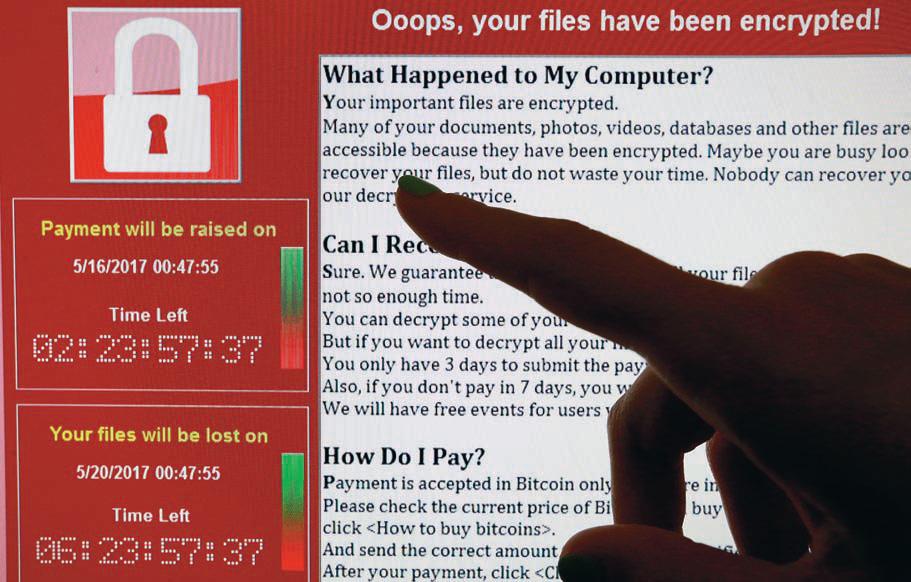

В середине мая компьютеры более 150 стран мира поразила эпидемия. Сетевой червь WannaCry, прозванный «вирусом-вымогателем», блокирует доступ пользователя к его собственным данным, требуя выкуп за возврат информации. О причинах и масштабах вирусной атаки, грядущих киберугрозах и новых опасностях, грозящих каждому пользователю сети, нам рассказал Юрий Наместников, руководитель российского исследовательского центра «Лаборатории Касперского»

Сергей Коньков/ТАСС

— Почему вирус-вымогатель наделал столько шума?

— Масштабы атаки большие — сотни тысяч машин было заражено по всему миру. Причина эпидемии кроется в двух вещах. Во-первых, сам вирус распространяется без каких-либо действий со стороны пользователя: не нужно открывать письма, переходить по ссылкам, достаточно просто включить компьютер и подключиться к интернету. Если ваша Windows в последнее время не обновлялась, в ней есть уязвимость, о которой стало известно за две-три недели до того, как WannaCry появился.

Еще об этом вирусе все говорят потому, что последствия его активности чрезвычайно наглядны, их невозможно не заметить. Он шифрует ваши данные, фотографии, документы и требует выкуп. Расшифровать эти данные просто так нельзя — использованы промышленные стандарты шифрования. Точнее, есть несколько вариантов расшифровки, но работают они только для Windows XP и только если компьютер не перезагружался.

предоставлено Лабораторией Касперского

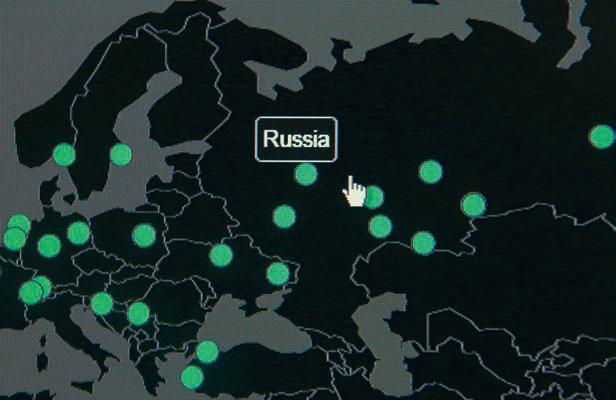

— Какие страны больше пострадали и почему?

— Количество «заболевших» компьютеров зависит от распространенности продуктов компании Windows в стране. По нашей статистике, в топе пострадавших Россия, Мексика и Китай. Изначально не было никакого географического таргетирования, и по мере распространения вируса статистика менялась. WannaCry работает очень просто: пытается перебрать все IP-адреса. Если он угадывает адрес, компьютер будет атакован. Больше зараженных в тех странах, где медленно устанавливаются обновления. Обычно пользователи не получают обновлений там, где используется пиратский софт. Или это крупные корпорации, которые оттягивают установку обновлений. Там за минуту могут заразиться десятки тысяч машин.

— Случались ли столь же масштабные атаки раньше?

— Конечно. Лет десять назад были почтовые вирусы, которые поразили огромное количество компьютеров. Но в последнее время злоумышленники стараются не строить огромные схемы, чтобы как можно меньше привлекать внимание к своим персонам.

Похожая ситуация происходит с интернетом вещей. Недавно мы разбирали ботнет с названием Хаджиме: он инфицировал порядка 300 тысяч девайсов из интернета вещей — в основном роутеры и камеры. Размеры сопоставимы с атакой WannaCry, но об этом никто не кричит в новостях. Когда компьютер заблокирован и требует выкуп, сразу понятно, что это вирус. Когда на каком-то роутере вся информация крадется, это не сразу заметно и не так наглядно.

— Мог ли компьютерный вирус стать причиной недавнего сбоя в работе сети «Мегафон»?

— Сложно сказать, мог или не мог, — информации у нас нет. Вообще телеком-операторы часто подвергаются хакерским атакам. Например, одна из самых известных зловредных программ, Regin, вела слежку за пользователями мобильных устройств. Возможно, атака была спонсирована каким-то государством, потому что злоумышленники могли контролировать базовые станции и управлять ими, например записывать разговоры абонентов.

— Каковы главные тренды в сфере киберугроз?

— Во-первых, атаки на объекты критической инфраструктуры — финансовые системы, энергетику, водоснабжение, транспорт. На Украине пару лет назад отключали электричество из-за хакерской атаки. Известны случаи, когда злоумышленники атаковали компании, занимающиеся очисткой воды.

Проблема в том, что заводы, электростанции были построены десятилетия назад, в их архитектуре не было предусмотрено подключение к Интернету. А сейчас это естественный процесс — инженер может из дома подключиться и исправить проблему, возникшую на производстве. Удобно, но кроме инженера подключиться могут и злоумышленники. Защита таких объектов — интересная и сложная задача, потому что там не используются стандартные операционные системы, которые мы хорошо умеем защищать.

Другой тренд — целевые атаки, которые спонсируются государством. Давайте скажем честно: все государства делают это. Выходит намного дешевле, чем обычный шпионаж. При этом они ищут уязвимости в тех вещах, которыми пользуется все население планеты. И ведь в случае с кибероружием нет общепринятых правил, нет никакого контроля, надзора. Сейчас идут разговоры о создании документа, подобного Женевской конвенции, который запретит некоторые виды кибероружия.

— А чем занимаются киберпреступники-одиночки?

— Традиционная киберпреступность финансово мотивирована, задача злоумышленников — заработать. Они чаще атакуют пользователей интернет- и мобильного банкинга. Конечно, не ограничиваются атаками физических лиц, взламывают финансовые институты — банки, биржи. Защита от таких угроз — тоже дело непростое. Преступники стараются не оставлять следов в системе, используют программы администраторов для удаленного доступа, считающиеся безопасными. У них всегда есть возможность протестировать свои вредоносные программы, просканировать их новейшим антивирусом и приспособиться к нему. А нам, наоборот, приходится готовиться к неизвестным заранее угрозам. Для этого создаются технологии поведенческого анализа, когда вредоносность программы определяется по ее поведению.

Сергей Коньков/ТАСС

— Какие новые киберугрозы нас ожидают, к чему готовиться?

— Зависит от того, в какой отрезок времени мы заглядываем. В ближайшие лет пять злоумышленники будут охотиться за владельцами интернет-кошельков, а в новостях мы все чаще будем видеть истории, связанные с атаками на критические инфраструктуры. И, конечно, интернет вещей: производители умных девайсов редко задумываются о кибербезопасности своих устройств. А она сейчас на уровне самой зари интернета. Девайсы не имеют никакой возможности для обновления, это практически открытая дверь для злоумышленников. В случае с умными ключами, например, легко получить доступ к дому, а с умными телевизорами — к тому, о чем в доме говорят. У них микрофоны включены всегда, ведь такой телевизор должен начать работать в ответ на голосовую команду.

— А если попытаться оценить чуть более далекую перспективу?

— Думаю, стоит тревожиться за беспилотные автомобили. Уже сейчас в новых машинах руль напрямую не соединен с колесами, все управление идет через бортовой компьютер. Вирусные атаки на такие машины уже есть, например такие, которые позволяют покрутить удаленно колесом. А через пару десятилетий купить машину с рулем и педалями вообще, видимо, будет задачей не из простых. Так что через 20 лет важной проблемой могут быть кибернаскоки на транспортную инфраструктуру. Важным вопросом будет и защита дронов, которые тоже лет через десять будут повсюду.

В перспективе также возможно появление квантового компьютера. Если это случится, вся текущая криптография будет быстро расшифрована: все электронные платежи, на которых построена экономика, вся переписка. Это радикально изменит всю ситуацию с киберугрозами и кибербезопасностью.

— Какие киберопасности мы больше всего недооцениваем?

— Как это ни смешно, до сих пор многие интернет-пользователи защищают свои данные слабыми паролями. Например, делают один и тот же пароль для всех сайтов. Чтобы защититься от взломов, нужно использовать менеджеры паролей и двухфакторную аутентификацию — когда пользователь вводит логин и пароль, а после ему на телефон приходит сообщение с кодом подтверждения.

Еще недооценивается защита телефона. Все привыкли защищать компьютеры, но защиту на телефон мало кто ставит. Злоумышленники, естественно, об этом знают, поэтому сейчас мы наблюдаем бум «троянов» под мобильные устройства.

И еще раз об интернете вещей. Нужно защищать каналы коммуникации. Например, человек поставил роутер, оставив тот же логин и пароль. Если заразить этот роутер, можно спокойно копировать все данные, которые через него проходят. То же самое относится и к прочим устройствам. Люди недооценивают, сколько информации о них собирают умные девайсы.

Хочешь стать одним из более 100 000 пользователей, кто регулярно использует kiozk для получения новых знаний?

Не упусти главного с нашим telegram-каналом: https://kiozk.ru/s/voyrl